司会者: それで...どのようにして仮想通貨業界に入ったのですか?

アンドレ・クロンジェ: 私のゲイの友達が新婚旅行に行きました。

私はオフィスに一人でいます。」あなたはケープタウンを去り、もう誰も私に話しかけません》。

私は退屈です。

私は退屈です。

ここからすべての物語が始まります。

ACの初期

優れた人は通常、早い段階から優れています。

AC は典型的なシリコンバレーのエンジニアだと思っている人が多いですが、そうではありません。

ACは南アフリカの白人、イーロン・マスクは生真面目な人物だが、ACが住む港湾都市ケープタウンからマスクの生まれたプレトリアまでは約1500キロ、上海から北京にほぼ相当する。 。

この二人がやっている事も非常に似ており、複数の事業を継続的に立ち上げ、同時に立ち上げ、and the rest is history.

イーロンが物理学を学んだように、ACは法律を学んだ。

汎ITの分野で本当に偉業を達成する人は通常2種類に分かれる - 王暁春のように10代で中学校からプログラミングを学び始めたOI派と、興味本位で中途半端な僧侶だ王興などのプログラマー。

前者のタイプの人は、社会人として働いているときに他の人よりも一万行以上のコードを書く人が多く、後者のタイプの人は、興味によって動機付けられ、専攻の学生よりも勤勉で、他分野の経験があることが多いです。 。

どうやら、両方とも10代の天才であり、 born to do it。

ACとイーロンも明らかに後者のカテゴリーに分類されます。

法学の学位を取得した後、ACはいつも同性愛者の友人を車で授業に送り、かわいい女の子といちゃいちゃするために学校に通った。

Jiyou は CS を学びましたが、残念ながら学習能力が低く、カンニングとサンプル分割しかできず、奇跡も暴力的に行うことができ、グラフ理論ではテンプレートを暗記することしかできず、数論では GCD しか知りません。

ACは友人の教科書を見て、CRUDの追加、削除、変更、クエリなど簡単ではないですか、覚えるのに3年かかります。

ACは3年間の課程を卒業するのに6か月かかりました。

私が卒業したとき、その学校の講師が辞めたばかりで、校長が AC に「やってみないか」と打診しました。

その結果、AC の法学部の学生は CS コースを半年で修了し、ちなみにこのコースを 2 年間教えました。

AC = Accepted.

平凡な生活が AC の揺れる心を抑えることができなかったことは明らかで、AC は学校の仕事を辞め、アフリカ最大の通信事業者 Vodacom で 2 年間働きました。

今年、喬氏はiPhoneを発売し、ACは再びモバイル端末の開発に取り組み、モバイル端末の底部にウイルス対策ソフトウェアを開発した。

その後、ACはFinTech、金融、ビッグデータ、分散コンピューティング、無人運転、高頻度コンセンサス…に挑戦しました。

つまり、AC は機械の忘却から人工的な精神遅滞、データの充填やモードの混乱に至るまで、あらゆるものを演じてきました。

一般的なオタクとは異なり、AC は金融についても深く研究しています。

そして、彼らは皆、良い仕事をしました。

初期のワン・インと同様に、若き天才の単純な返答が一般人の思考を呼び覚まし、少数の一般人の生活を変える可能性があります。

なぜ香港なのか、多くのものには深い暗い線があります。

Born to do it, again.

暗号通貨へのアクセス

2017 年の南半球の夏は、北半球の冬よりもわずかに涼しかったです。

ACは小石を蹴りながらケープタウンの通りを歩いているが、どこにいるのかも分からない。

通常、この時点では、昨日の動的サボテンまたはアービトラージ モデルのバックテスト効果を記述する 10 の方法について、親しい友人と話し合う必要があります。

私の親友が結婚したばかりで新婚旅行に行ったのが残念です。

あるのは空っぽのオフィスと空っぽのACの心だけだ。

当時、BTC は 20,000 ドルに達しようとしていたので、見かねた私のスタッド兄弟は、罠から抜け出すまで 3 年間待たずにはいられませんでした。

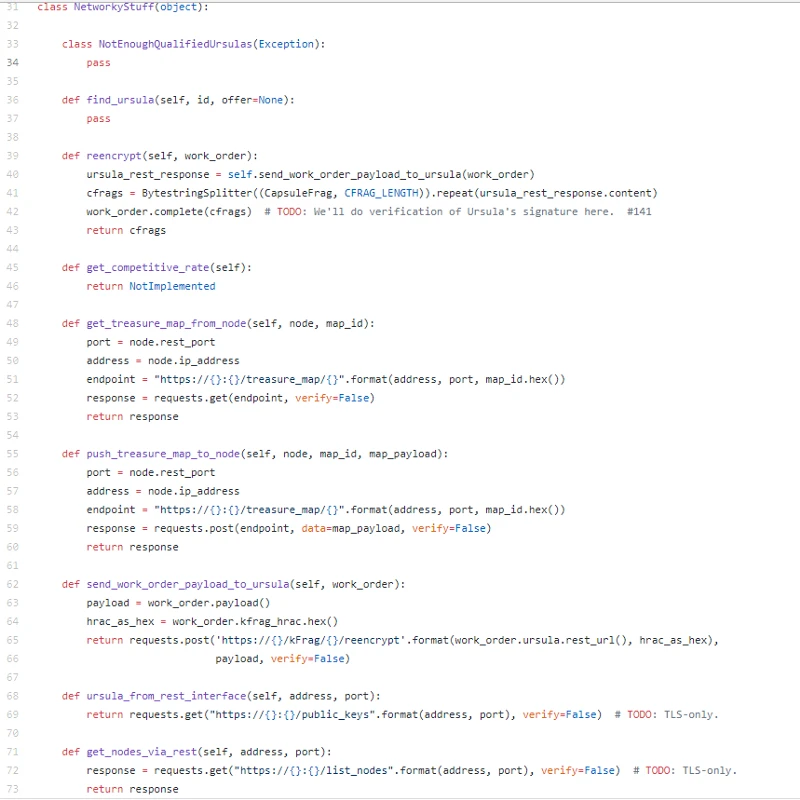

これはもちろん AC を魅了しました。AC は、ビットコインやイーサリアムなどの暗号通貨を発見したときに非常に興奮しました。

なぜなら、グローバルな最適解が必ずしもローカルな最適解で構成されているわけではないのと同じように、暗号通貨の世界には彼が過去に学んだすべてが存在するからです。

無駄なことは何もありません。

仮想通貨の世界ではプログラミングの知識と金融の知識の両方が必要ですが、そもそもの法律はどうなっているのでしょうか?

さて、「Code is Law」について聞いたことがありますか?

そう、選ばれし者、それをするために生まれてきたのです。

それで、選ばれし者は何をするのでしょうか?

確かに強気市場の最高点ではありませんでしたが、それは仕方のないことですが、AC は独学でテクノロジーをより深く理解するために、ブロックチェーンのコード レビューを実施し始めました。メディアで一定期間コメントした後、彼の投稿の 1 つが急速に広まりました。こうして彼の人気は高まり始めた。そこから彼は Crypto Briefing の CEO の目に留まり、CEO の同級生は AC を Crypto Briefing のコードレビュー主任に任命することを決めました。

PS: Crypto Briefing は現在、Umbrella と呼ばれるオラクル製品に取り組んでおり、1 月に公募される可能性があります。

Coinbase で最近立ち上げられた NuCypher プロジェクトに関する AC コード レビュー レポートに感謝します。

NuCypher Code Review by Andre Cronje

NuCypher は、ブロックチェーンに鍵管理システム (KMS) を導入し、分散型システムとアプリケーションの安全性を高めるプロジェクトです。 NuCypher コードレビューでは、例として技術的な作業方法を取り上げます。

アリスには、プロキシ アクセスできるようにしたい機密データがあります。

アリスは自分の公開鍵でデータを暗号化し、クラウドまたは分散ストレージに保存します。

アリスはボブへのアクセスを許可します。データはボブのストレージ キーに再キー付けされます。

ボブはデータをダウンロードし、秘密キーで復号化します。

データはボブのストレージ キーに再キー付けされます。元の署名は秘密キーのみを使用して行うことはできません。秘密キーのみを使用しないと、キーを再入力できません。それでは、秘密鍵と公開鍵の説明をすぐに始めましょう。

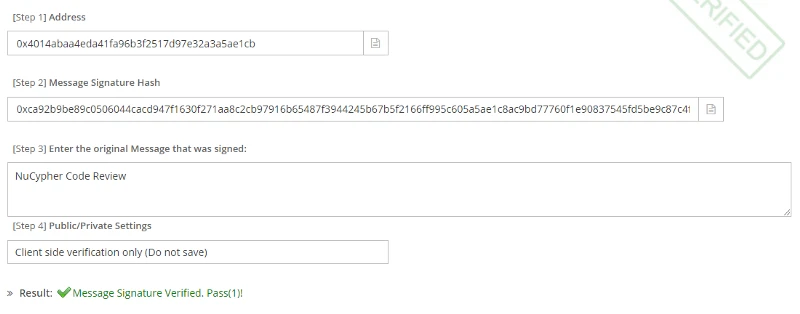

「NuCypher コード レビュー」メッセージを受け取り、それを秘密キーで暗号化したとします。私は取得します

0xca92b9be89c0506044cacd947f1630f271aa8c2cb97916b65487f3944245b67b5f2166ff995c605a5ae1c8ac9bd77760f1e90837545fd5be9c87c4f9bf3c71f11b

上記の知識を持っている人は、それをリバース エンジニアリングすることはできません。では、これにはどのような価値があるのでしょうか? 3 つの入力 (公開鍵、ハッシュ、元のメッセージ) が与えられると、上記が実際に対応する公開鍵の秘密鍵によって署名されたことを証明できます。これは、署名を検証することで確認できます。

これで、提供された公開鍵に対応する秘密鍵を持っていることがわかりました。これが所有権を証明する方法です。

重要なのは、元のデータではなく元のハッシュのみを使用すると、この情報のキーを再作成する方法はないということです。これにより、他の鍵システムへの複数の鍵の所有が可能になります。したがって、私の推測では、NuCypher も同様の対策を講じているはずです。それでは始めましょう。

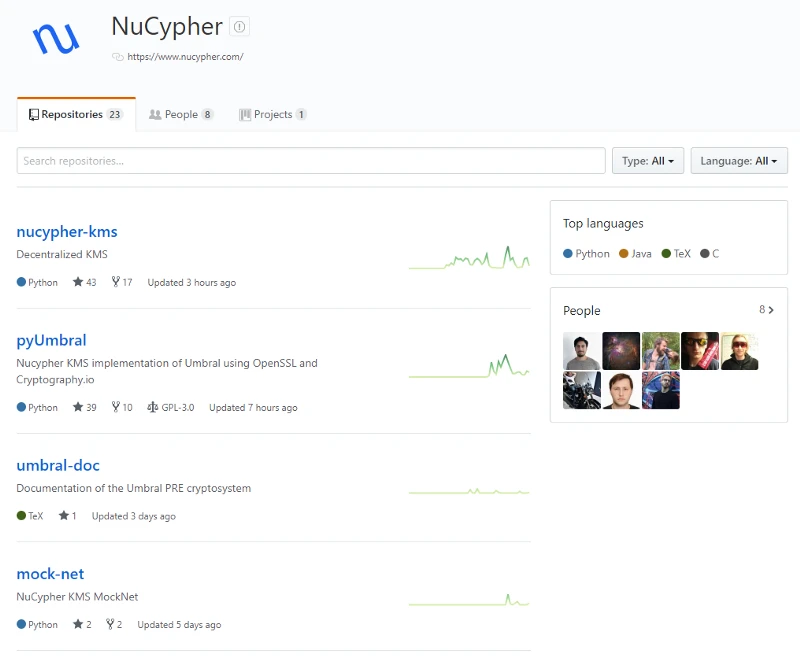

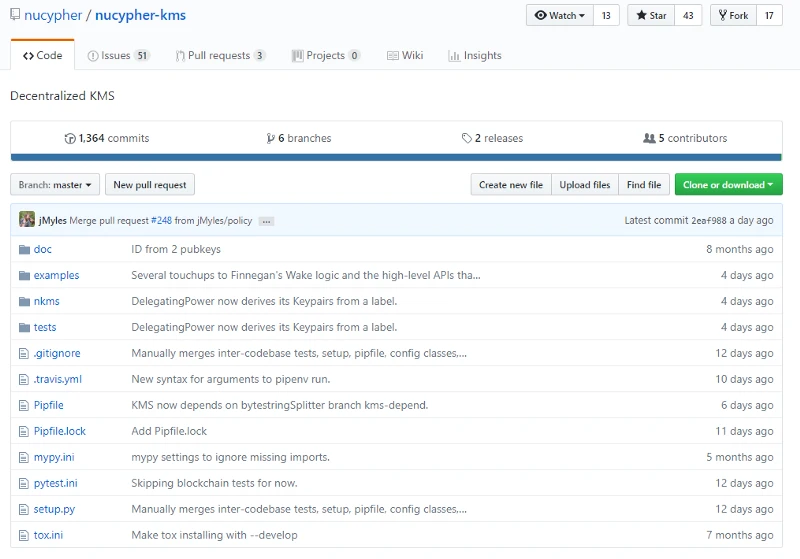

私が興味があるのは nucypher-kms と mock-net の 2 つなので、最初に nucypher-kms について見てみましょう。

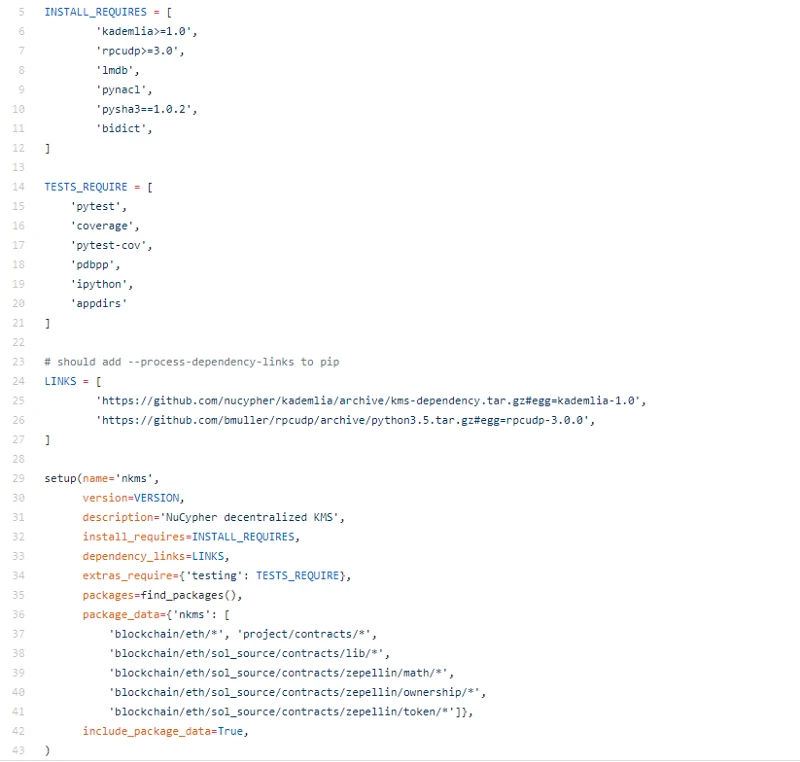

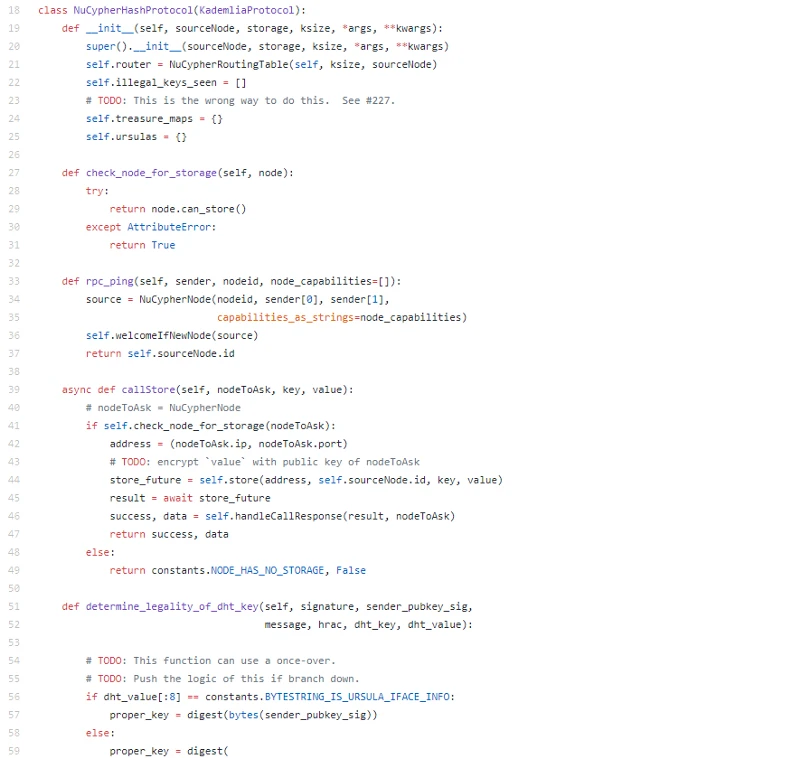

技術スタック ゲームには、標準プレーヤー、kademlia、rpcudp、lmdb (これは新しい)、およびイーサリアム VM コントラクトがあります。

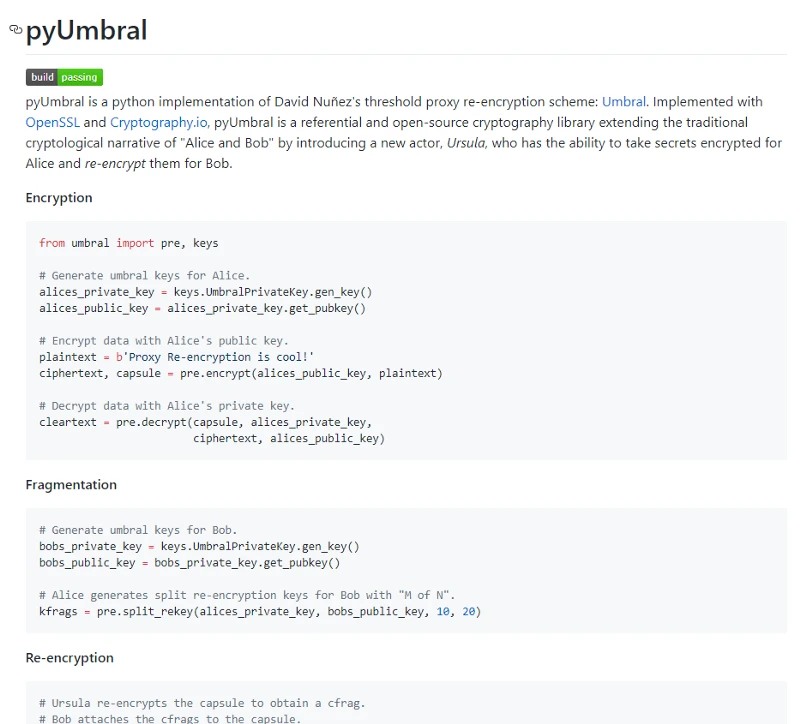

この時点で、Umbral が実際にはコアであることに気づき、pyUmbral に変更しました。

素晴らしいですね。アリスは、アリスの秘密鍵とボブの公開鍵を使用して新しい共有秘密を作成することで、ボブの鍵再生成を行うことができます。ボブはこれに基づいて再暗号化できます。

その後のプロセスは次のとおりです。

アリスはデータに署名し、データを公開して保存します。ボブはアクセスを希望し、公開キーを使用してアリスにアクセスを要求します。アリスは新しいペアを作成し (技術的にはそうではありませんが、簡単にするためにそのようにしておきます)、ボブは秘密キーを使用してデータを復号化できます。

転送中のデータは、エンドポイントから当事者によって開示されない限り、一般に公開されることはありません。私はそれが好きで先に進みます。

nucypher-km を返します:

優れた構造、優れた注釈、優れたカプセル化。今のところ、レイアウトと内容は気に入っています。

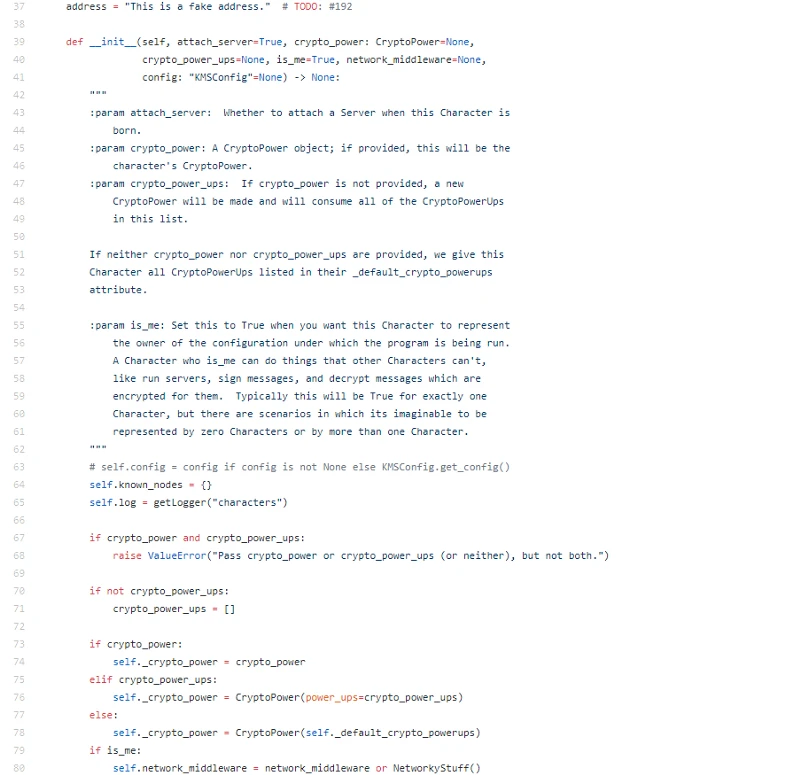

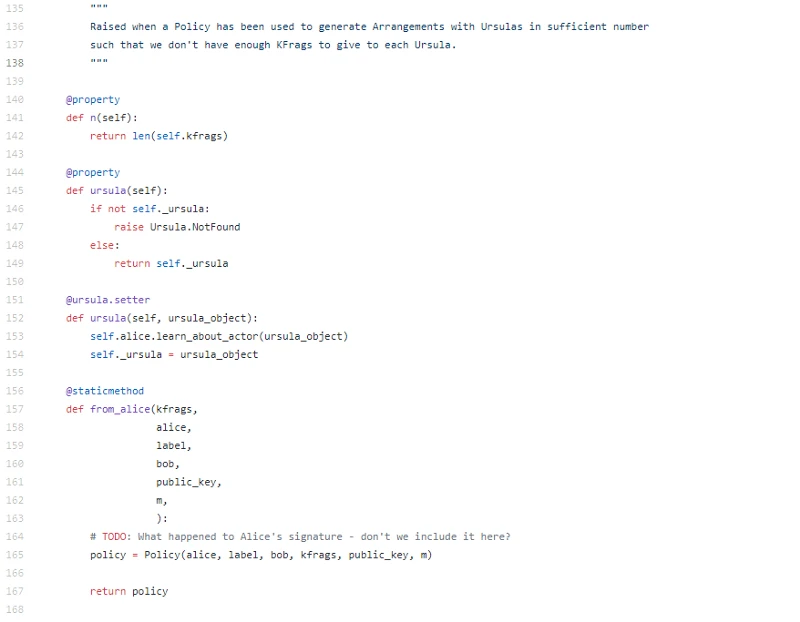

これは素晴らしいことです。すべてのコードでアリスとボブのテーマを維持し、各関数の前にユーザー ストーリーを追加し、上記の from_alice のように関数呼び出しを特定に保ち、戦略の作成の間のパラメーターとして bob を使用しました。これは他の読者を考慮して書かれたコードですが、あまり見たことはありません。

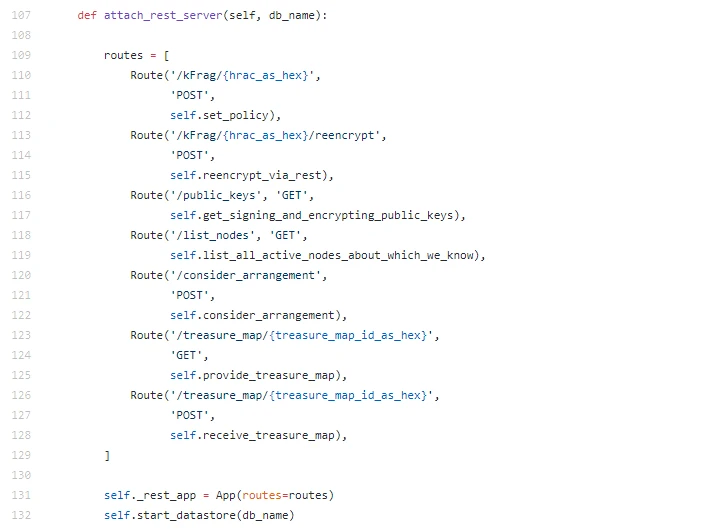

REST サーバーにはいくつかの基本的なエンドポイントがありますが、派手なものはありません。

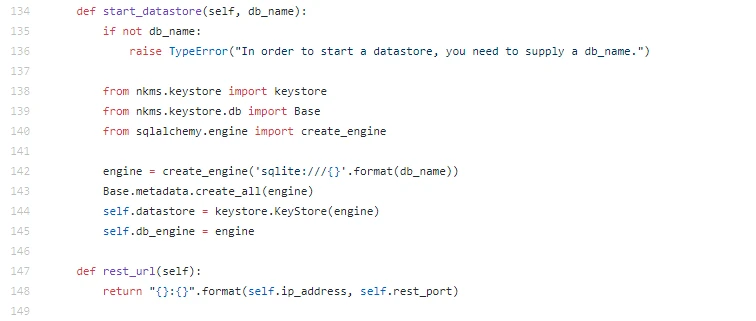

sqlite のローカル ストレージを使用します。 REST 機能は安定しており、信頼性が高く、常に進化しています。

もう 1 つの優れた実装は、p2p ノード swarm です。ノードは参加でき、暗号化されたデータを保存する必要があります。

Node 上に直接実装されるのが良いですね。

これまでのところ、再参加を許可する Umbra 実装があり、2 人の参加者間の契約を許可する基本ポリシーを実装し、ノード間のストレージをリクエストするための基盤を提供しています。

ブロックチェーンの側面を見てみましょう。

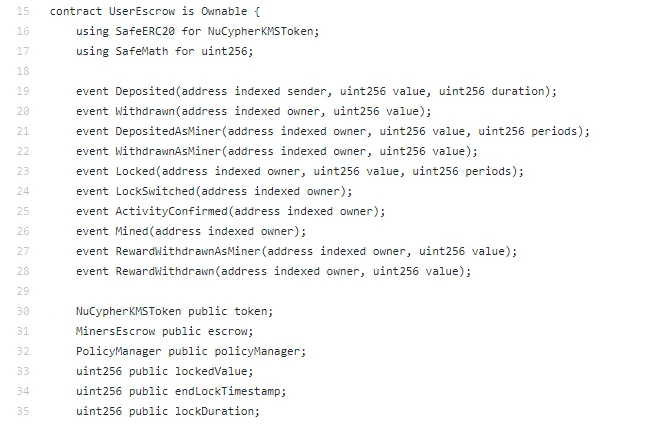

スマート コントラクトの便利な機能を追加します。エスクロー契約。

まず、PolicyManager を理解する必要があります。それを見てください。

PolicyManager が何をするのかはまだわかりませんが、これはストレージ ポリシーと資本ポリシーの両方です。ホワイトペーパーを参考にさせていただきます。

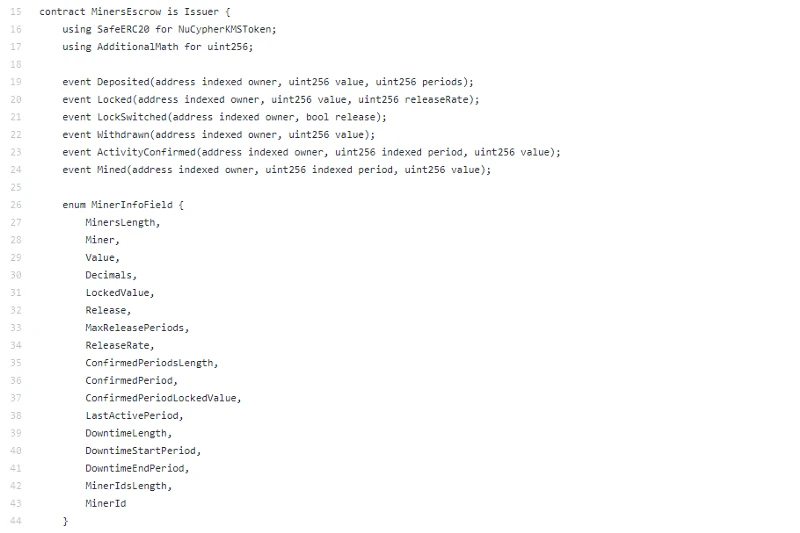

MinerEscrow、不正行為に対する大幅な値下げはありません。リスクがないため、これは既得権益であり、賭けではありません。マイナーにとって、これは依然として優れた権利行使契約です。

したがって、ノードを開始し、再暗号化サイクルを提供し、ノードに必要な最小限のトークンストックをステークし、アクティビティに対して報酬を受け取ります。トークンエコノミーは少し強制的なように思えますが、最近ではこのように人々に報酬を与えるのが標準になっているので、これで行きます。

NuCypher コードレビューの結論:

優れたコード、強力なアーキテクチャ、すべての主要なユースケースが実証されています。これは、高品質のスキルを備えた確実な実装です。これは、「トークンで料金を支払うことで人々に CPU/ストレージ/ネットワークをプロビジョニングするよう奨励する」という標準を採用しており、ステーキング (権利確定) とトークンの経済学がソリューションの自然な部分ではなく、ソリューションに押し付けられているように見えますが、私はそうではありません。このアプローチには根本的な問題があります。結局のところ、地方分権化は別の問題です。

ブロックチェーンではありませんが、斬新なアイデアですが、分散型 Dropbox、暗号化された Slack、または患者管理の電子医療記録は本当に必要なのでしょうか?わかりませんが、これは良いコードです。

(最初のセクションの終わり、続く、FTX ポッドキャストからインスピレーションを得た)