オリジナル|Odaily Planet Daily

著者|jk

米国現地時間の6月19日、仮想通貨取引所のKrakenとブロックチェーンセキュリティ企業のCertiKが、一連の深刻なセキュリティ脆弱性を巡り、ソーシャルメディア上で公の場で対立した。

この事件は、CertiK が発見した Kraken の脆弱性に端を発しました。Kraken の最高セキュリティ責任者である Nick Percoco 氏は、同社のバグ報奨金プログラムで「非常に深刻な」脆弱性の報告を受けたことを Twitter で明らかにし、その報告書は、次のような可能性のある脆弱性を発見したと主張しました。人為的にアカウント残高を増加させる脆弱性。 CertiKはこれをKraken取引所のセキュリティテストだと説明しており、KrakenはCertiKが中間の脆弱性から利益を得たと考えている。双方とも自分の意見を主張して言い合いを続け、大規模なメロン食いシーンが形成された。

クラーケン事件の暴露

以下は、Kraken の最高セキュリティ責任者が X プラットフォーム上で公開した一連の出来事です。

「2024 年 6 月 9 日に、当社のバグ報奨金プログラムを通じてセキュリティ研究者から警告を受け取りました。当初は具体的な情報はありませんでしたが、彼らは当社のプラットフォーム The Balance の悪用を可能にする「非常に深刻な」脆弱性を発見したと主張しました。人為的に増やしているのです。

私たちは毎日、「セキュリティ研究者」を名乗る人々から偽の脆弱性レポートを受け取ります。これは、バグ報奨金プログラムを実行している人にとっては目新しいことではありません。しかし、私たちはこの問題を非常に深刻に受け止めており、問題を調査するために迅速に部門横断的なチームを結成しました。これが私たちが見つけたものです。

数分以内に、孤立した脆弱性を発見しました。特定の状況下では、この脆弱性により、悪意のある攻撃者が入金操作を開始し、入金を完全に完了することなく自分のアカウントに資金を受け取る可能性があります。

明確にしておきますが、顧客の資産が危険にさらされることは決してありません。ただし、悪意のある攻撃者は、長期間にわたって Kraken アカウントに資産を効果的に生成する可能性があります。

私たちはこの脆弱性を重大と評価し、専門家チームによって 1 時間以内 (正確には 47 分) で問題を軽減しました。数時間以内に問題は完全に修正され、二度と発生することはありません。

私たちのチームは、この脆弱性が、資産が決済される直前に顧客の口座から引き落とされる最近のユーザー エクスペリエンス (UX) の変更に起因していることを発見しました。これにより、顧客は仮想通貨市場をリアルタイムで取引できるようになります。この UX の変更は、この特定の攻撃ベクトルに対して完全にはテストされていません。

リスクにパッチを当てた後、徹底的な調査を実施したところ、数日以内に 3 つのアカウントがこの脆弱性を悪用したことがすぐに判明しました。さらに調査を進めたところ、アカウントの 1 つが KYC を通じてセキュリティ研究者を名乗る個人にリンクされていることがわかりました。

この個人は、資金調達システムのこの脆弱性を発見し、それを利用して口座残高を 4 ドル増加させました。これは、脆弱性の存在を証明し、バグ報奨金レポートをチームに提出し、プログラムの条件に従って多額の報酬を受け取るのに十分です。

しかし、この「セキュリティ研究者」は、一緒に仕事をしていた他の 2 人の人物にこの欠陥を暴露し、彼らはそれを悪用して多額の資金を不正に生成しました。彼らは最終的に、Kraken 口座から 300 万ドル近くを引き出しました。資金は他の顧客の資産ではなく、Kraken の金庫から調達されます。

最初のバグ報奨金レポートでは、これらの取引情報が完全に開示されていなかったため、プラットフォームのセキュリティ脆弱性の発見に成功した研究者に報酬を与えるために、セキュリティ研究者に連絡して詳細を確認しました。

次に、私たちは彼らに、彼らの活動の詳細な説明を提供し、オンチェーン活動の概念実証を作成し、引き出した資金の返還を手配するよう依頼しました。これは、バグ報奨金プログラムでは一般的な方法です。これらのセキュリティ研究者は拒否しました。

代わりに、彼らは BD チーム (つまり、営業担当者) に電話するよう要求し、私たちが想定される損失額を提示するまでは資金を返還することに同意しませんでした。これはホワイトハットハッキングではなく、恐喝です!

Kraken では 10 年近くにわたってバグ報奨金プログラムを実施してきました。このプログラムは社内で運営されており、コミュニティで最も優秀な人材がフルタイムでスタッフを配置しています。他の多くのプログラムと同様、私たちのプログラムにも明確なルールがあります。

脆弱性を証明するために必要以上に抽出しないでください。

自分の作品を紹介します (つまり、概念実証を提供します)。

引き出したものは直ちに返却しなければなりません。

正規の研究者との協力において問題が発生したことは一度もありませんし、常に迅速に対応します。

透明性を確保するため、本日、この脆弱性を業界に公開します。私たちは、「ホワイトハットハッカー」に盗んだものを返せと要求したことは不合理で専門的ではないと非難されてきました。これは信じられない。

セキュリティ研究者として、参加するバグ報奨金プログラムの簡単なルールに従うことで、「ハッカー」ライセンスが有効になります。これらのルールを無視して会社を騙すと、「ハッキング」ライセンスが取り消されます。これではあなたもあなたの会社も犯罪者になってしまいます。

彼らの行動は評価に値しないため、調査会社の名前は明かしません。私たちはこれを刑事問題として扱い、法執行機関と調整しています。この問題についてご報告いただきありがとうございますが、それだけです。

当社のバグ報奨金プログラムは、Kraken の使命において重要な役割を果たし続けており、暗号通貨エコシステム全体のセキュリティを強化する当社の取り組みの重要な部分です。私たちは将来の整合性アクターと協力することを楽しみにしており、これを独立したイベントとして扱います。 」

CertiKが応答しました

Krakenはセキュリティ研究者が所属する具体的な企業名を明らかにしなかったが、CertiKは数時間後にこのインシデントに対する回答をXプラットフォームに投稿した。 CertiK の公式 X プラットフォーム リリースからの返答は次のとおりです。

「CertiK は最近、Kraken 取引所に数億ドルの損失をもたらす可能性のある一連の重大な脆弱性を発見しました。

Kraken の入金システムに、内部送金ステータスの違いを区別できない問題が発見されたことを皮切りに、以下の 3 つの問題に焦点を当てて徹底した調査を実施しました。

1. 悪意のある攻撃者は、Kraken アカウントへの入金取引を偽造できますか?

2. 悪意のある者は偽造資金を引き出すことができますか?

3. 多額の出金リクエストにより、どのようなリスク管理と資産保護が引き起こされる可能性がありますか?

私たちのテスト結果によると、 Kraken 取引所はこれらのテストすべてに不合格であり、Kraken の多層防御システムが複数の方法で破られたことを示しています。 Kraken アカウントには何百万ドルも入金できます。 100万ドルを超える偽造暗号通貨がアカウントから引き出され、有効な暗号通貨に変換される可能性があります。さらに悪いことに、数日間にわたるテスト期間中、アラームはトリガーされませんでした。 Kraken は、私たちがインシデントを正式に報告した後にのみ応答し、テスト アカウントをロックしました。

発見後、当社は Kraken に通知し、セキュリティ チームはこれを Kraken の最も深刻なセキュリティ インシデント分類レベルである「緊急」に分類しました。

最初に脆弱性の特定と修復に成功した後、Kraken のセキュリティ運用チームは個々の CertiK 従業員に対し、返済先住所さえ提供せずに、不一致の金額の暗号通貨を不当な期間内に返済するよう脅迫しました。

透明性の精神と Web3 コミュニティへの取り組みにより、当社はすべてのユーザーのセキュリティを保護するためにこの情報を公開します。私たちはクラーケンに対し、ホワイトハッカーに対するいかなる脅威も停止するよう強く求めます。

私たちは力を合わせてリスクに立ち向かい、Web3 の未来を守ります。 」

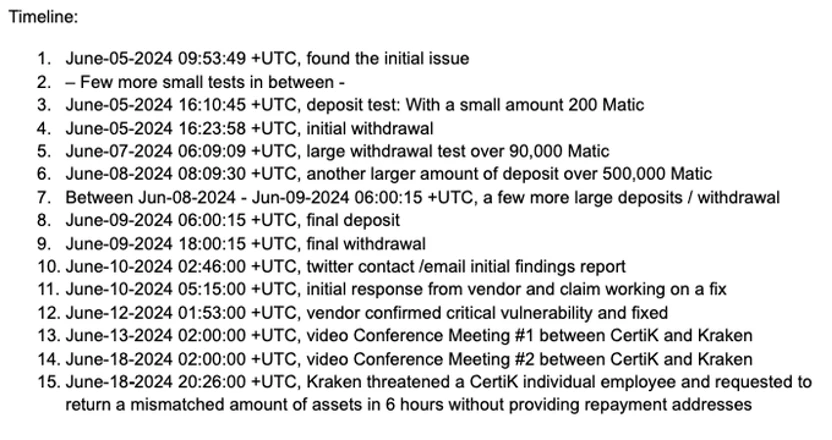

その後、CertiK は完全なタイムラインと入金アドレスを公開しました。

CertiKが発表したタイムライン。出典: CertiK 公式 X

同時にCertiKは、Krakenが返済先住所を提供しておらず、必要な返済額もまったく一致しなかったため、記録に基づいてKrakenがアクセスできる口座に既存の資金を移管したとも述べた。

その他のニュースとフォローアップコメント

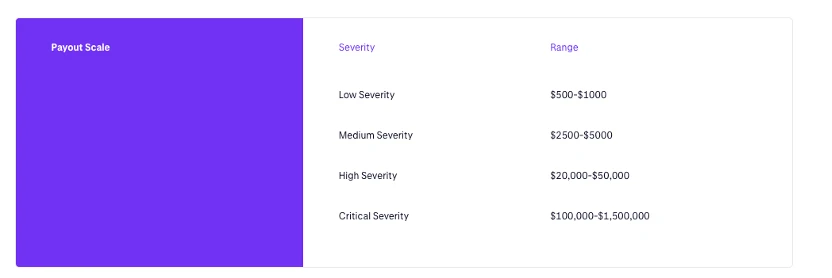

背景の観点から見ると、Kraken のバグ報奨金プログラムの報酬は確かに多額であり、このインシデントと同様の最高レベルのセキュリティ インシデントに対する報奨金は 100 万ドルから 150 万ドルの範囲にあります。これはクラーケンが主張した300万ドルとはかなりの開きがあるため、コメント欄では「ハッカーは返還すべきではないと思う」という人もいた。 300万の違法利益で懲役刑?」

Kraken バグ報奨金プログラムからの報奨金。出典: クラーケン

オンチェーン探偵のZachXBTは次のように述べています。「この物語は、話が進むにつれてさらに荒々しくなっていきます。」

別のツイッターユーザー、@trading_axeは別のアプローチをとり、「(CertiKは)失敗したと思う…盗んでいるとは言っていないが、泥棒なら持てるものはすべて奪って逃げるだろう。彼らは失敗したと思う」と述べた。悪いのは、彼らがこのバグを使って 1 億ドル以上を盗んだ場合、彼らが受け取ったのは 300 万ドルだけだったということです。それを返したら、彼らはホワイト ハットのように見えることになります (つまり、彼らはホワイト ハットのように見えることになります)。救世主/主導権を持っている) しかし、あなたはたった 300 万を受け取っただけで、それを返さなければならなくなりました。それは非常に弱いように思えます。」